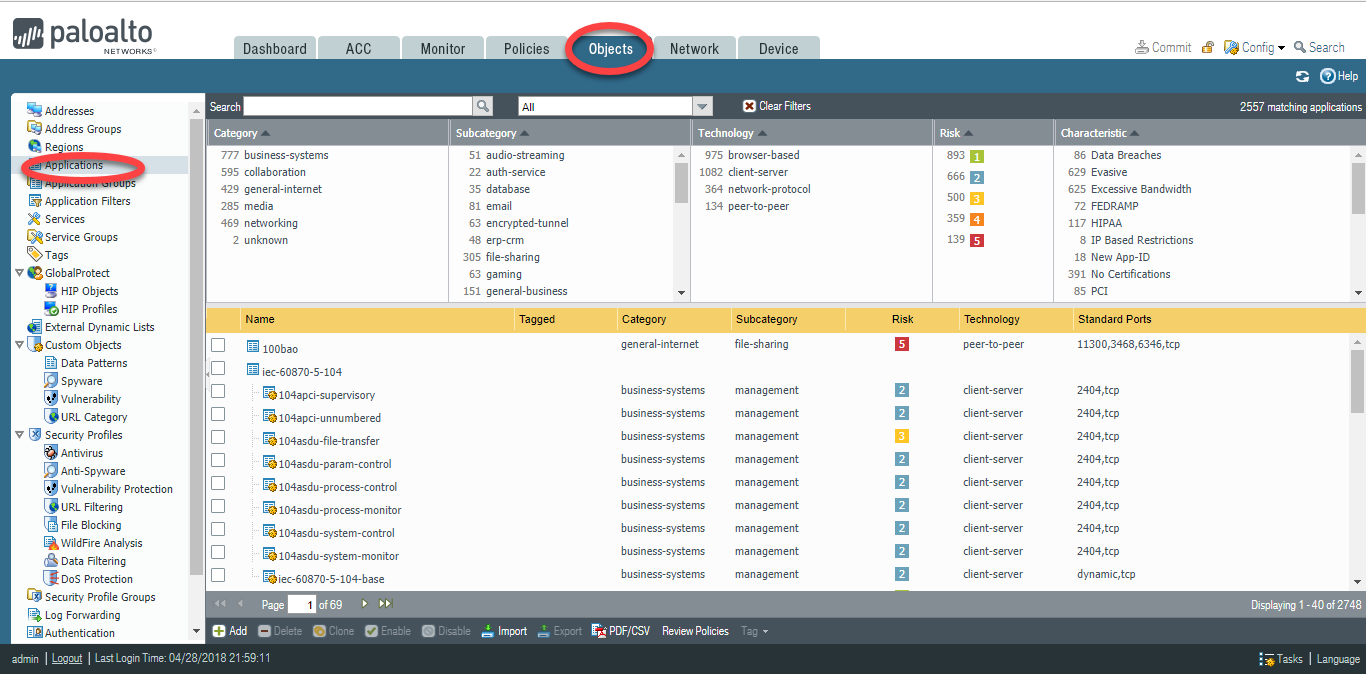

Ok, melanjutkan tulisan saya sebelumnya terkait pengenalan app-id pada next generation firewall, tulisan seblumnya anda bisa buka disini. Nah jika anda sudah baca atau sudah memahami apa itu app-id. Langsung saja kita lihat list application yang ada di firewall palo alto.

Author: arisyi

App-ID Pada Next Generation Firewall (NGFW)

Menarik untuk dibahas terkait Apa itu app-id? kenapa app-id adanya di next generation firewall? kenapa app-id begitu penting untuk anda ketahui? barangkali itu ya pertanyaan anda hehe.. App-id atau application identification adalah teknik untuk mengenali aplikasi atau melabeli trafik selain port atau bukan hanya sekedar port. Lalu apa definisi aplikasi itu sendiri, sebuah aplikasi adalah sebuah program khusus atau fitur yang komunikasinya dapat di kontrol, diberi label, dan di monitor. Sebagai contoh aplikasi yang dimaksud adalah Gmail, Youtube, Skype, BitTorrent, Google Hangout, Google sheet, Outlook web dan masih banyak lagi. Terus aplikasi kayak ms office biasa (offline) gk termasuk berti? jawabnnya iya itu gk termasuk. tapi office365 adalah termasuk app-id yang dimaksud dsni. krena itu bisa di kontrol traffic nya oleh firewall.

App-id Pada NG Firewall

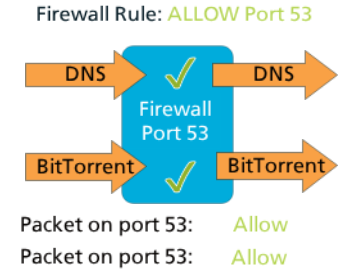

Supaya lebih jelas, saya jelaskan sedikit perbedaan NG Firewall dengan Traditional Firewall. Traditional firewall tidak mampu mengontrol trafik berdasarkan aplikasi itu sendiri atau hingga di level aplikasi, ia hanya mampu mengontrol trafik based on port maupun protokol dari aplikasi tersebut, jadi bisa dikatakan ia hanya mengontrol hingga layer 4 nya saja. Sedangkan next generation firewall mampu mengontrol traffik dari layer 4 level port dan protokol hingga layer 7 aplikasi. NG firewall juga mampu men-decrypt sebuah aplikasi atau melihat kontent dari si aplikasi tersebut. Nah, mari kita lihat case berikut ini supaya lebih jelas.

Cara Membuat Port Mirroring (Span) di Open vSwitch

Pada artikel ini akan dijelaskan bagaimana cara untuk membuat port mirroring (span) pada Open vSwitch. Port Mirroring (SPAN) digunakan biasanya untuk meng-copy traffic dari 1 interface ke interface yang lain. Yang salah satu fungsinya adalah untuk melakukan analisis dari traffic atau juga untuk deteksi serangan seperti IDS/IPS. Teknologi yang terkini terdapat virtual switch yang biasa digunakan oleh hypervisor untuk komunikasi antara VM.

Install NGINX PHP-FPM di Ubuntu 18.04 LTS

Baru saja Ubuntu merilis versi LTS (Long Term Support) yaitu versi 18.04 dengan code name Bionic Beaver. Pada artikel ini akan dijelaskan untuk melakukan instalasi dan konfigurasi NGINX dan PHP-FPM agar dapat menjadi web server di versi Ubuntu terbaru ini. Langsung kita mulai saja yaaaaa.

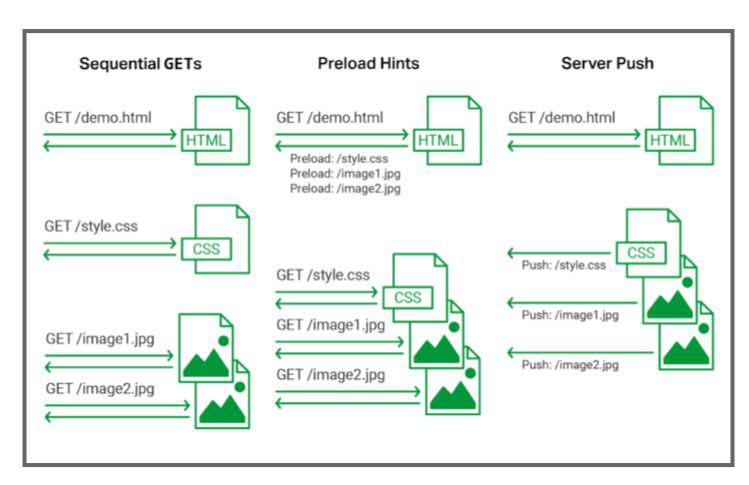

Server Push pada HTTP/2 di NGINX

Kali ini saya akan membahas salah satu fitur yang ada pada HTTP/2 yaitu server push. berdasarkan RFC 7540 Server Push merupakan fitur yang digunakan oleh server untuk mengirimkan statik konten yang diperlukan untuk membuat tampilan web sebelum client browser me-request konten tersebut. Fungsinya untuk mengurangi waktu tunggu saat melakukan request sebuah file. dapat dilihat pada gambar dibawah ini.

Gambar 1. komparasi server push dengan yang tidak menggunakan server push

pada gambar diatas menjelaskan jika menggunakan get biasa, pertama kali file html akan di-load lalu menyusul me-request file-file yang lain karena terdapat link yang ada di dalam file html tersebut. namun untuk server push, kita akan mendefinisikan file-file apa saja yang akan di-load jika kita me-request salah satu file html, saat server mengirimkan file html server juga akan mengirimkan file konten yang telah difenisikan tersebut.

Cara Scanning Hidden Port Menggunakan Nmap

Sebagai orang security jaringan, anda tidak hanya di tuntut untuk mengerti setup suatu perangkat network atau firewall, atau hanya menyediakan service availibility tapi juga anda perlu memperhatikan aspek security. Apalagi saat ini perkembangan IT cukup pesat, termasuk cyber attacks. Model cyber attacks saat ini sudah semakin canggih dan bisa melumpuhkan sebuah system sbg contoh adalah serangan yang heboh tahun 2017 kmren WannaCry, Petya Ransomware. Maka seorang security engineer perlu berpikir layaknya cyber attacker. Apalagi yang di proteksi adalah service penting, atau service yang bisa menghasilkan revenue bagi perusuhaan tersebut.

Serangan terjadi biasanya karena adanya celah keamanan yang tidak terproteksi dengan baik. Meskipun anda punya firewall, tapi jika anda membiarkan celah tersebut, maka besar sekali kemungkinan terjadi serangan. Serangan sbetulnya bisa terjadi dari dalam maupun dari luar, oleh karena itu dari semua ‘pintu’ harus bener-bener terkunci dengan baik, jangan sampai ada backdoor.

Nah, hal yang paling mendasar yang di proteksi adalah menutupi semua port-port yang tidak di perlukan, baik dari sisi server maupun di firewall. Karena yang biasanya pertama kali di lakukan oleh attacker adalah melakukan scaning port dengan menggunakan tools seperti nmap. Tujuannya adalah mengumpulkan atau gathering information terkait system yang di tuju baik port yang di buka, aplikasi maupun versinya, bahkan jenis sistem operasinya. Baik bertikut ini saya contohkan beberapa command di nmap untuk melakukan scaning port di server – ini anda bisa lakukan di server anda sebelum server tersebut di pindahkan ke firewall, atau anda bisa lakukan test scaning setelah di proteksi oleh firewall. Tujuannya adalah memastikan bahwa proteksi di firewall juga sudah sesuai standar security.

Berikut ini contoh command nmap yang sy coba lakukan di system opersi kali linux.

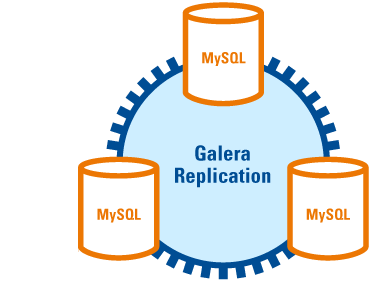

High-Availability Database menggunakan Galera Cluster

Salah satu point penting dalam sebuah aplikasi/website adalah database server. Banyak admin yang membuat environment server mereka hanya dengan 1 (single) database karena kesulitan untuk maintain multi database server. Membuat Master-Slave atau Master-Master replication pada database adalah hal yang cukup tricky, untuk instalasi cukup mudah namun implementasi/penyesuaian ke aplikasi terkadang lupa dilakukan.

Untuk menghilangkan hal-hal seperti itu, lebih mudah untuk implementasi high-availability databases menggunakan galera cluster, karena semua database server akan menjadi server aktif yang dapat melayani read/write ke database. di artikel ini akan dibahas secara jelas bagaimana membangun high-availability database menggunakan galera cluster.

Pada tutorial ini yang akan dibuat adalah galera cluster dengan menggunakan 3 nodes menggunakan MariaDB 10.1 pada CentOS 7 seperti gambar 1.

Gambar 1. Topology Galera Cluster

Membangun Multivendor Lab Security dan Jaringan Menggunakan EVE-NG

Assalamualaikum bro and sist 🙂

Bagaimana judul tulisan di atas? udah kayak judul skripsi ya? haha….

Jadi ada software yang bisa mengemulasikan security dan jaringan bukan hanya untuk mengemulasikan sebuah product tapi ada banyak pilihan product yang bisa anda coba, software ini di kenal dengan Eve-NG (Emulated Virtual Environment – Next Generation). Anda bisa mensimulasikan product cisco misal cisco router, cisco nexus datacenter, juniper switch vqfx, juniper router vMX, maupun juniper firewall vSRX, anda juga bisa membuat lab firewall checkpoint, paloalto dan lain-lain. Anda bisa lihat atau buka langsung site resminya di http://www.eve-ng.net/

Baik pada kesempatan berikut ini, kita akan buat step by step cara instalasi eve-ng hingga anda bisa menggunakannya.

Langkah 1: Download Software

Langkah pertama anda harus download dulu software eve-ng disini untuk versi pro atau versi berbayar. Untuk penggunaan pribadi anda cukup download yang versi community dan ini gratis, anda bisa download disini. Pemilihan file download nya ada dua, yaitu veris OVA sama ISO. Jika anda menggunakan vmware saya sarankan langsung download versi OVA-nya. Versi ISO juga anda bisa download tapi waktu saya coba install ada masalah ketika mau console lab nya. Pada tutorial ini lab saya menggunakan vmware, jadi saya langsung download file OVA-nya ja.

Migrasi Network vs Firewall

Hallo, what’s up bro? hehe

Tulisan ini ane buat tujuannya lebih ke sharing tentang gmn sih caranya kita melakukan migrasi sebuah network atau firewall, adakah perbedaan migrasi network dan firewall, atau mungkin anda sedang bertanya migrasi network atau firewall itu susah apa gampang sih? 🙂

Ok, kita mulai dari hal yang paling basic dulu, migrasi itu gampang nya proses mindahin sesuatu misal network lama ke network yang baru, dari router lama ke router yang baru, dari firewall lama ke firewall yang baru. Jadi apa yang di pindahin? yang di pindahin biasanya config existing sebuah router atau switch terus nanti di pindahin ke router baru. Tentu ini yang kita lakukan bukan hanya copy paste config terus jadi, terus langsung jalan, enggak bgtu..hehe

Nah anda sudah mendapat gambaran dasar ya kira2 terkait apa itu migrasi network atau firewall. Sekarang mari kita bahas secara terpisah migrasi network dan firewall ini, karena memang ada perbedaan. Ok saya bahas yang network dulu. Supaya sukses dalam melakukan meigrasi network anda, atau customer anda, mari kita coba rangkum berikut ini;

#Mengetahui product network yang lama dengan yang baru

Misal anda ingin migrasi dari cisco ke juniper atau mikrotik ke juniper tau sebaliknya. Product existing dengan product baru perlu anda tahu.

#Konfigurasi existing dan Topologi

Nah yang kedua ini adalah konfigurasi router atau switch existing. Anda perlu mendapatkan informasi semua konfig existing maupun topology terkait perangkat yang akan di migrasikan. Atau dari pihak yang manage perangkat lama bisa memberikan data berupa excel atau gambar topologi. Intinya data yang anda butuhkan harus anda minta ke pihak terkait. hehe

#Akses ke Perangkat Lama/Existing.

Jika konfigurasi yang anda dapat kurang informasinya or masih kurang jelas. Anda perlu akses langsung ke perangkatnya. Jika pada router anda perlu tau semua interkoneksinya, cek semua interface, interface description, show route, show arp, msial jika ada bgp, semua peer bgp nya, policy, filtering dan lain2 anda bisa lihat lebih detail. Anda juga men-capture semua kondisi atau status dari router atau switch lama tersebut.

#Support Kompatibilitas

Yang ini penting untuk anda ketahui, sbg contoh pada switch, existing protocol aggregate interface pake PAGP sedangkan di product lain gk support PAGP biasanya LACP, atau misal pada Mikrotik tunnel vpn pake EoIP (Ethernet over IP) – ini adalah teknik tunneling via jaringan internet mikrotik bisa. Sedangkan pada juniper atau cisco misalnya ini gk support. Solusi EoIP di mikrotik gk bisa di konversi ke cisco or juniper. Jika dipaksakan nanti akan ktemu MPLS VPN L2, EVPN dll haha

#Surrounding network

Ini optional tapi sangat diperlukan untuk kondisi network yang kompleks. Anda perlu tau semua perangkat yang terhubung dengan router or switch lama tersebut.

#Tahap Pemindahan,

Di atas adalah part pre-migration hehe, koneksi secara fisik, konfigurasi, masalah kompatibilitas sudah anda selesaikan, Nah skrng saat nya anda melakukan migrasi. Anda perlu mengetahui flow network nya. apakah perpindahannya bisa sebagian atau harus semuanya. ini harus anda ketahui. Jika anda sudah mengetahuinya, silakan di eksekusi dan lakukan pengecekan saat anda melakukan perpindahan. misal cek arp, test ping, test end-to-end, misal dari client ke server, atau dari partner, cek route dll.

#Tahap Moniotoring

Monitoring sangat diperlukan jika migrasi sudah selesai, untuk service yang penting 12 jam or 24 jam kedepan anda harus standby dan terus melakukan pengecekan secara berkala. Jadi jika sewaktu-waktu terjadi masalah atau ada komplen anda siap melakukan pengecekan.

Migrasi Firewall

Step migrasi router or network di atas biasanya tetep anda lakukan pada perangkat firewall. bedanya jika router tidak memiliki rule yg yang terlalu banyak atau nat, akan tetapi firewall memiliki ratusan bahkan ribuan rule security policy atau NAT, di firewall juga nanti akan ada rule IPS, UTM, Filtering dan lain-lain. Jadi anda pasti butuh extra tenaga dan waktu untuk melakukan itu. Pastikan semua config atau rule existing sudah anda konversikan dengan bener dan telilti. Jangan sampai anda typo hehe. Jauh seblum anda melakukan konversi config, jika anda punya tools, coba lakukan monitoring dlu terhadap semua trafik, semua rule anda bisa lakukan analisis dan anda bisa monitor most used rule, used rule, atau unused rule.

Saat anda mengkonversi sebuah rule atau konfigurasi misal dari juniper srx ke palo alto, checkpoint, Fortigate dll. Minimal anda tau flow config untuk product terkait yang ingin anda migrasi. Jadi tidak serta hanya menerima rule yang di excel-in misalnya haha. Sangat disarkan untuk mengetaui kondisi all surrounding, baik sisi firewall nya atau aplikasi yg handle oleh firewall tersebut. Takut nya nanti ada masalah behaviour aplikasi atau user pengguna aplikasi dengan firewall baru. Karena bisa menyebabkan service down, dan anda melakukan pegecekan juga mungkin butuh waktu yang tidak sedikit. Oleh karena itu, Supaya anda merasa yakin, rule tersebut anda perlu mensimulasikan dlu di Lab anda. anda perlu lakukan testing end-to-end.

Saat anda melakukan migrasi, barangkali supaya aman semua rule anda perlu log, di monitor dan jika diperbolehkan oleh customer di last rule nya di set any dan di log. Supaya traffic yang tidak kena rule yang atas bisa kena rule yang di set any. Anda juga bisa lihat dan monitor user yang akses itu apakah trust atau tidak nantinya. Semuanya nanti bisa anda validasi bersama.

Ok cukup sekian sharing nya. Smoga bermanfaat 🙂

Silakan komentar jika ada yg perlu di tanyakan, atau hub kami jika butuh bantuan 🙂

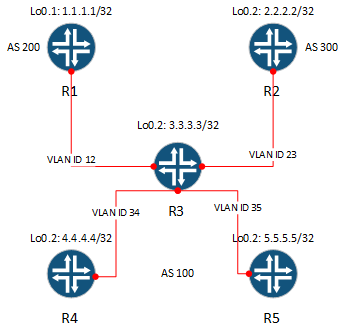

Konfigurasi BGP Pada Juniper

Hallo gans, ini mau tak share sedikit cara konfigurasi BGP pada juniper. Lab ini adalah lab yang pernah saya share waktu training di KASKUS office. Nah berikut beberapa point yang sy simulasikan pada lab kali ini.

- Konfigurasi mandatory

- Konfigurasi Logical system

- Konfigurasi OSPF

- Konfigurasi IBGP

- Cara Advertise Route ke dalam BGP

- Konfigurasi External BGP

- BGP Next hop self

- Cara Filtering route pada BGP

Jadi kira2 ada 8 point yg akan di bahas pada lab ini, dari konfig awal hingga cara filtering bgp route. Ohy lab ini cukup bermanfaat jika anda bekerja di network enterprise yang butuh pemahaman akan BGP. Sbg contoh anda ingin filter atau advertise BGP, maka anda jangan sampai salah melakukan advertise, karena ber-impact pada network global atau internet 🙂

Ok langsung saja silakan perhatikan topology berikut ini:

Komentar